Anwender

Hier versuchen wir die Fragen zu beantworten die unsere Kunden alltäglich haben. Dabei stellen wir kleine und nützliche Programme vor, geben Tipps zum Thema Sicherheit und bieten Ihnen Hinweise, mit den Sie die Hürden meistern können, die der Computeralltag manchmal bereithält.

Newsletter- und Mailbetreffs mit Emojis aufwerten 📨

Mehr und mehr Menschen lesen Emails mit dem Smartphone. In der täglichen Kommunikation über Messenger, Telegram oder Whatsapp sind sie gewohnt, dass Inhalte und Überschriften mit Emojis versehen werden. Dank tausender Unicode-Zeichen kann man Newsletter und Mails so gestalten dass sie besser wahrgenommen werden.

Was ist bei der Versendung von Feedbackanfragen oder Bewertungsaufforderungen zu beachten?

Es ist allgemein bekannt, dass Produkte, die im Onlineshop viele positive Bewertungen haben, sich besser verkaufen. Entsprechend besser steht ein Onlineshop dar, der insgesamt mehr positive Bewertungen hat als die Konkurrenz, vertrauen potentielle Kunden auf Bewertungen von Kunden, denn die müssen es wissen. Doch wie kommt man an (positive) Bewertungen?

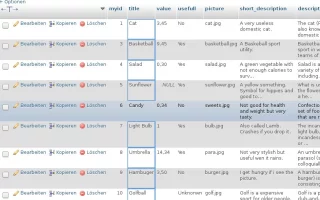

Tabellenspalten aus Webseiten kopieren mit dem Firefox

Der Firefox kann mit einem einfachen Trick einzelne Spalten aus Tabellen markieren und als Text kopieren. Die Control-Taste (Strg) macht es möglich.

Werbetracker & Super-Cookies - Tipps gegen das digitale Stalking

Haben Sie schon mal drüber nachgedacht, wie viel sie beim Surfen unbewusst über sich preisgeben? Auf kommerziellen Webseiten sind im Schnitt über 10 Tracker aktiv die wirklich jede Handlung überwachen.

IT Security Policy - Entwickeln Sie Ihre eigenen Richtlinien

Hat Ihre Firma schriflich fixierte EDV-Sicherheitsrichtlinien? Wenn es sich um kein großes Unternehmen handelt - dann vermutlich eher nicht. Dabei sind klar definierte IT-Sicherheitsregeln mindestens so wichtig wie technische Maßnahmen zur Sicherheit.

Impressumspflicht

Jeder, der eine gewerbliche Webseite, einen Webshop oder werbend im Internet auftritt, sollte sich mit den Vorgaben zur Impressumspflicht beschäftigen. Noch so kleine Impressumsfehler können von Wettbewerbern und Wettbewerbsverbänden kostenpflichtig abgemahnt werden. Zudem drohen bei erneuten Verstößen gegen die Impressumspflicht empfindliche Vertragsstrafen.